.888勒索病毒数据恢复|金蝶、用友、管家婆、OA、速达、ERP等软件数据库恢复

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

在数字化转型加速的今天,勒索病毒已成为企业与个人用户面临的核心安全威胁之一。其中,.888勒索病毒以其隐蔽性强、加密算法复杂、攻击手段多样等特点,成为近年来最具破坏性的恶意软件之一。本文将从病毒特征、数据恢复方法及防御策略三个维度,结合真实案例与行业实践,为用户提供系统性解决方案。

.888勒索病毒数据恢复|金蝶、用友、管家婆、OA、速达、ERP等软件数据库恢复

案例简介:

在数字化转型加速的今天,勒索病毒已成为企业与个人用户面临的核心安全威胁之一。其中,.888勒索病毒以其隐蔽性强、加密算法复杂、攻击手段多样等特点,成为近年来最具破坏性的恶意软件之一。本文将从病毒特征、数据恢复方法及防御策略三个维度,结合真实案例与行业实践,为用户提供系统性解决方案。

引言

在数字化转型加速的今天,勒索病毒已成为企业与个人用户面临的核心安全威胁之一。其中,.888勒索病毒以其隐蔽性强、加密算法复杂、攻击手段多样等特点,成为近年来最具破坏性的恶意软件之一。本文将从病毒特征、数据恢复方法及防御策略三个维度,结合真实案例与行业实践,为用户提供系统性解决方案。如果您正在经历数据恢复的困境,我们愿意与您分享我们的专业知识和经验。通过与我们联系,您将能够与我们的团队进行沟通,并获得关于数据恢复的相关建议。如果您希望了解更多信息或寻求帮助,请随时添加我们的技术服务号(shujuxf)免费咨询获取数据恢复的相关帮助。

一、.888勒索病毒:加密机制与攻击链深度剖析

1. 加密算法与密钥管理

-

混合加密体系:采用AES-256加密文件内容,RSA-2048加密AES密钥,形成“双重加密锁”。攻击者通过随机生成的两个GUID(全局唯一标识符)生成加密密钥和初始化向量(IV),确保每次攻击的密钥唯一且不可预测。

-

密钥存储策略:加密密钥仅在内存中临时生成,加密完成后立即从磁盘清除,仅将RSA公钥嵌入病毒代码,导致受害者无法通过逆向工程获取解密密钥。

-

文件标记机制:加密后文件扩展名强制修改为“.888”(如“document.pdf.888”),并在每个目录下生成勒索信“!HELP_RESTORE!.txt”,要求受害者联系指定邮箱(如decrypt@888support.onion)支付赎金。

2. 攻击链全流程解析

-

初始入侵点:

-

-

远程桌面协议(RDP)暴力破解:利用弱密码(如“123456”“admin”)或未启用网络级认证(NLA)的RDP服务,直接登录目标系统。

-

钓鱼邮件与恶意附件:发送主题为“发票审核”“订单确认”的邮件,附件采用双重扩展名(如“invoice.pdf.exe”)或压缩包(如“order_details.zip”内含.js脚本)。

-

软件供应链污染:在盗版软件下载站植入病毒,伪装成“Adobe Acrobat Pro 2025破解版”“Windows 11激活工具”等热门软件。

-

-

横向移动与权限提升:

-

-

Mimikatz凭证窃取:通过内存读取提取域管理员密码,利用PsExec工具横向渗透至内网其他设备。

-

永恒之蓝漏洞利用:针对未修复CVE-2017-0144(MS17-010)的Windows系统,通过SMB协议传播病毒。

-

-

数据加密与勒索:

-

-

定时任务触发:创建计划任务在系统空闲时执行加密,避免被用户及时发现。

-

关键文件优先加密:优先加密数据库文件(.mdf、.ndf)、虚拟机文件(.vmdk、.vhdx)和工程文件(.dwg、.psd),最大化勒索压力。

-

3. 典型攻击案例

-

医疗行业攻击:2025年3月,某三甲医院因数据库弱口令被.888病毒入侵,导致患者病历、检查报告等数据被加密,手术排期系统瘫痪12小时,直接经济损失超500万元。

-

制造业供应链攻击:2025年5月,某汽车零部件供应商因员工点击钓鱼邮件感染病毒,导致ERP系统数据被加密,生产计划中断3天,交付延迟引发客户索赔。

如果您正在经历勒索病毒的困境,欢迎联系我们的vx技术服务号(shujuxf),我们愿意与您分享我们的专业知识和经验。

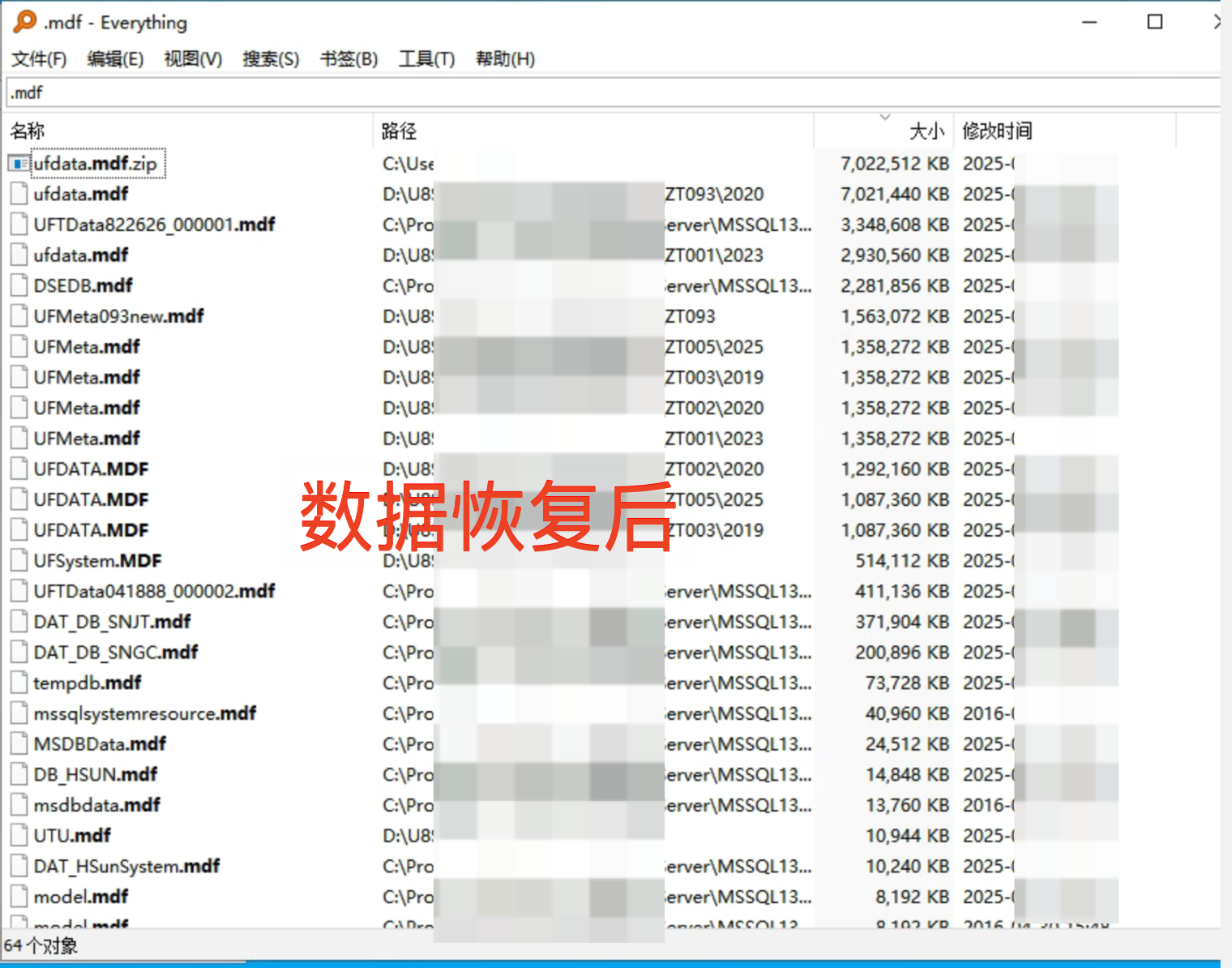

被.888勒索病毒加密后的数据恢复案例:

二、数据恢复:从应急响应到专业解密

1. 应急处理步骤

-

立即隔离:断开受感染设备网络连接,防止病毒横向传播至内网其他设备。

-

备份留存:保存加密文件和勒索信副本,供后续分析使用。

-

日志审计:检查系统日志、防火墙日志,识别病毒入侵路径(如RDP暴力破解、钓鱼邮件附件下载)。

2. 数据恢复方法

-

解密工具尝试:

-

-

免费工具:通过No More Ransom(https://www.nomoreransom.org/)、卡巴斯基解密工具(https://www.kaspersky.com/anti-ransomware-tool)等平台,输入加密文件扩展名(如“.888”)或勒索信内容,获取针对性解密工具。

-

专业服务:联系数据恢复机构(如91数据恢复),利用内存取证技术提取加密密钥,或通过逆向工程破解病毒代码缺陷。

-

-

备份恢复:

-

-

本地备份:若外接硬盘或NAS未被感染,可直接从备份还原文件。

-

云备份:通过Google Drive、OneDrive等云服务的版本历史功能,恢复未被加密的文件版本。

-

-

影子副本还原:

-

-

右键点击加密文件夹,选择“属性”→“以前的版本”,若系统开启影子副本功能,可还原至未被加密的版本。

-

使用Shadow Explorer(https://www.shadowexplorer.com/)工具批量恢复影子副本。

-

-

数据恢复软件:

-

-

勒索软件可能未彻底覆盖原始文件,可使用Recuva(https://www.ccleaner.com/recuva)、EaseUSData Recovery(https://www.easeus.com/)等工具扫描磁盘,尝试恢复被删除的原始文件。

-

3. 恢复案例解析

-

案例1:某企业通过影子副本还原核心数据

-

-

背景:2025年6月,某金融公司因员工误点钓鱼邮件感染.888病毒,导致交易系统数据库被加密。

-

操作:IT团队检查发现系统已开启影子副本功能,通过Shadow Explorer还原了数据库文件,避免支付300万美元赎金。

-

教训:定期验证备份有效性,确保关键系统开启影子副本功能。

-

-

案例2:专业机构破解加密算法缺陷

-

-

背景:2025年7月,某制造企业ERP系统被.888病毒加密,传统解密工具无效。

-

操作:委托91数据恢复团队分析病毒代码,发现其AES密钥生成逻辑存在缺陷,通过逆向工程提取密钥,成功解密90%文件。

-

教训:选择具备逆向分析能力的数据恢复机构,提高解密成功率。

-

三、防御策略:从技术加固到管理优化

1. 技术防护措施

-

终端防护:

-

-

杀毒软件:部署卡巴斯基、Bitdefender等支持行为监测的杀毒软件,实时拦截勒索病毒执行。

-

防火墙规则:限制RDP(3389端口)、SMB(445端口)等高危端口的外部访问,仅允许必要IP连接。

-

应用白名单:通过组策略禁止运行非授权程序(如.exe、.js、.vbs文件),防止病毒落地执行。

-

-

系统加固:

-

-

补丁管理:开启Windows自动更新功能,及时修复CVE-2025-XXXX等高危漏洞。

-

数据库安全:禁用SA等默认高权限账户,强制使用复杂密码(如16位包含大小写、数字、特殊字符),定期更换密码。

-

最小权限原则:普通用户禁用管理员权限,减少病毒提权风险。

-

-

数据备份:

-

-

3-2-1备份法则:保留3份数据副本,存储于2种不同介质(如本地硬盘+云存储),其中1份为离线备份。

-

加密备份:使用Veeam Backup、Acronis True Image等工具对备份文件加密,防止备份数据被窃取。

-

2. 管理优化措施

-

安全意识培训:

-

-

定期组织钓鱼邮件模拟测试,提高员工对“工资单查询”“订单确认”等主题邮件的警惕性。

-

培训员工识别双重扩展名文件(如“工资单.pdf.exe”),禁止从非官方渠道下载软件。

-

-

应急响应预案:

-

-

制定《勒索病毒应急响应手册》,明确隔离、取证、恢复等流程,定期演练确保团队熟悉操作。

-

与专业数据恢复机构建立合作,缩短响应时间(如91数据恢复提供7×24小时紧急服务)。

-

-

供应链安全:

-

-

要求供应商提供软件安全检测报告,禁止使用含漏洞的第三方组件。

-

对供应商网络进行安全评估,防止通过供应链传播病毒。

-

四、未来趋势:AI驱动的勒索攻击与防御升级

-

攻击趋势:

-

-

AI生成钓鱼邮件:利用GPT-4等模型生成高度逼真的钓鱼邮件,提高欺骗性。

-

自动化攻击工具:开发RaaS(勒索即服务)平台,降低攻击门槛,使非技术人员也能发起攻击。

-

跨平台攻击:开发同时感染Windows、Linux、macOS的多平台勒索病毒,扩大攻击面。

-

-

防御建议:

-

-

AI防御系统:部署基于机器学习的入侵检测系统(IDS),实时识别异常行为(如大规模文件加密、C2服务器通信)。

-

零信任架构:实施最小权限访问控制,要求所有网络流量经过身份验证和加密,防止横向传播。

-

威胁情报共享:加入行业安全联盟(如FS-ISAC),共享勒索病毒IOC(攻击指标),提前阻断攻击。

-

结语

.888勒索病毒的流行,标志着勒索攻击已从“技术犯罪”升级为“产业化威胁”。面对这一挑战,用户需构建“技术防护+管理优化+应急响应”的三维防御体系,同时保持对AI攻击、RaaS模式等新趋势的警惕。数据是数字时代的核心资产,唯有通过系统性防护与快速响应,才能最大限度降低勒索病毒带来的损失。

91数据恢复-勒索病毒数据恢复专家,以下是2025年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展,。

后缀.roxaew勒索病毒, weaxor勒索病毒,.wxx勒索病毒,.spmodvf勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.onechance勒索病毒,.peng勒索病毒,.eos勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.backups勒索病毒,.reco勒索病毒,.bruk勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[[Ruiz@firemail.cc]].peng勒索病毒,.[[Watkins@firemail.cc]].peng勒索病毒,.REVRAC勒索病毒,.rolls勒索病毒,.kat6.l6st6r勒索病毒,.fdid勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。